openstack官网有专门的开发者文档介绍如何使用curl操作swift(http://docs.openstack.org/api/openstack-object-storage/1.0/content/),本文做了些翻译工作并在自己创建的swift集群中做了实验,如果希望阅读完整的swift开发者文档,请到官网阅读,内容还是很详细的,本文只是向希望了解swift对象存储的朋友做个直观的展示。

1. Curl

Curl是一个命令行工具,能够通过命令行发送和接受http请求和响应,这使得它能够直接使用ReST API进行工作。

Curl基本命令:

-H <line>

自定义头信息传递给服务器

-i

输出时包括protocol头信息

-k

允许不使用证书到SSL站点

-v

显示详细信息

-X <command>

指定命令

-d <data>

HTTP POST方式传送数据

2. 使用curl操作swift

2.1 获取token

用户需要先向keystone主机获取访问swift的权限,然后使用获取到的token访问swift的proxy节点。

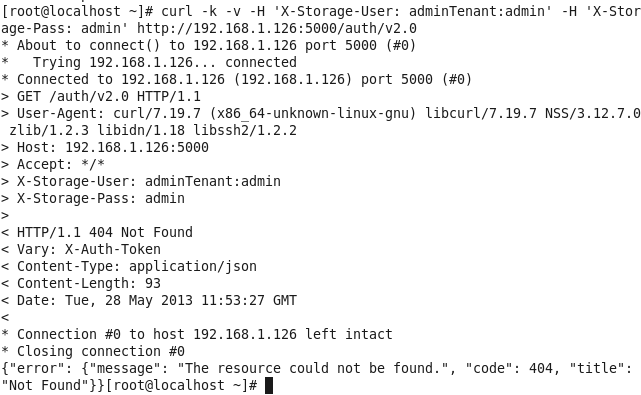

注意官网给的文档的使用方法(http://docs.openstack.org /grizzly/openstack-compute/install/yum/content/verify-swift- installation.html)是针对swauth或tempauth的,而不是针对keystone的。可能会产生如下错误

使用keystone认证方式的正确的获取token方法:

curl -d ‘{“auth”:{“tenantName”:

“adminTenant”,”passwordCredentials”:{“username”: “admin”,”password”:

“admin”}}}‘ -H “Content-type:application/json”

http://192.168.1.126:35357/v2.0/tokens | python -mjson.tool

此处使用的url应该是你自己的keystone主机的url。

响应内容大致如下:

% Total % Received % Xferd AverageSpeed Time Time Time Current

Dload Upload Total Spent Left Speed

110 1107 100 1107 0 105 9759 925 –:–:– –:–:– –:–:– 9109

{

“access”: {

“metadata”: {

“is_admin”: 0,

“roles”: [

“3804f878346540438b0f640896485373”

]

},

“serviceCatalog”: [

{

“endpoints”: [

{

“adminURL”:”http://192.168.1.127:8080″,

“id”:”bd49f802dddc4483872cc00e827d0362″,

“internalURL”:”http://192.168.1.127:8080/v1/AUTH_0bb450946b3b4f0aa487cf42d54abe77″,

“publicURL”:”http://192.168.1.127:8080/v1/AUTH_0bb450946b3b4f0aa487cf42d54abe77″,

“region”:”RegionOne”

}

],

“endpoints_links”:[],

“name”:”swift”,

“type”:”object-store”

},

{

“endpoints”: [

{

“adminURL”:”http://192.168.1.126:35357/v2.0″,

“id”:”42083df2425b4d48850599115580e21c”,

“internalURL”: “http://192.168.1.126:5000/v2.0”,

“publicURL”:”http://192.168.1.126:5000/v2.0″,

“region”:”RegionOne”

}

],

“endpoints_links”:[],

“name”:”keystone”,

“type”:”identity”

}

],

“token”: {

“expires”: “2013-05-29T11:58:48Z”,

“id”:”44c81c18e0af4990b72663985911d6d8″,

“tenant”: {

“description”:”Admin Tenant”,

“enabled”: true,

“id”:”0bb450946b3b4f0aa487cf42d54abe77″,

“name”:”adminTenant”

}

},

“user”: {

“id”: “946e9bc0402440638e46f1634cd49955”,

“name”: “admin”,

“roles”: [

{

“name”:”admin”

}

],

“roles_links”: [],

“username”: “admin”

}

}

}

其中相当于X-Auth-Token的就是

“id”: “44c81c18e0af4990b72663985911d6d8”

相当于X-Storage-Url的就是

“http://192.168.1.127:8080/v1/AUTH_0bb450946b3b4f0aa487cf42d54abe77”

2.2 account操作

1)查看当前存储信息

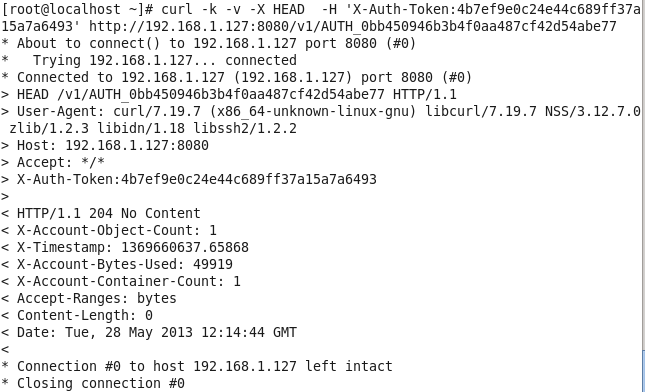

curl -k -v -X HEAD -H

‘X-Auth-Token:4b7ef9e0c24e44c689ff37a15a7a6493‘

http://192.168.1.127:8080/v1/AUTH_0bb450946b3b4f0aa487cf42d54abe77

输出为:

可以看到当前有一个container和一个object

2.3 container操作

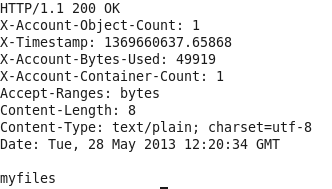

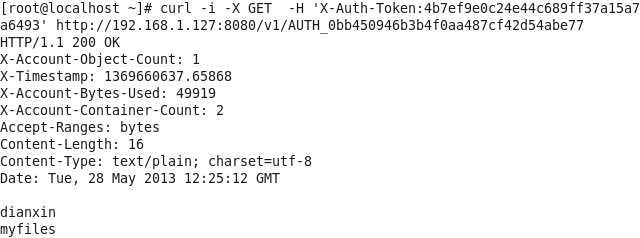

1)列出container

curl -i -X GET -H

‘X-Auth-Token:4b7ef9e0c24e44c689ff37a15a7a6493‘

http://192.168.1.127:8080/v1/AUTH_0bb450946b3b4f0aa487cf42d54abe77

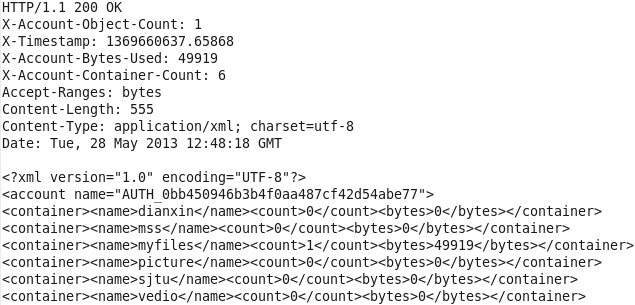

响应:

Myfiles就是之前创建的container

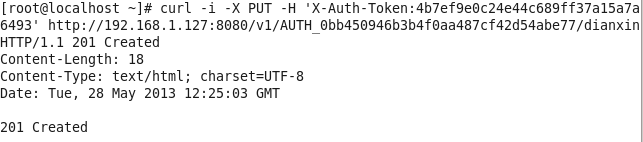

2)创建container

curl -i -X PUT -H

‘X-Auth-Token:4b7ef9e0c24e44c689ff37a15a7a6493‘

http://192.168.1.127:8080/v1/AUTH_0bb450946b3b4f0aa487cf42d54abe77/dianxin

响应:

创建了一个名叫dianxin的container,可以list出来看看

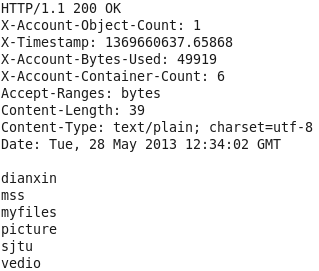

3)列出部分container

如果container有很多的话,swift本身的限制是一次最多显示10000个container,或者自己只想要列出一部分文件夹,可以使用limit

首先用上面提过的方法多创建几个container,如下图所示我创建了6个container。

现在我只想列出前三个,则使用下述命令:

curl -i -X GET -H

‘X-Auth-Token:4b7ef9e0c24e44c689ff37a15a7a6493‘

http://192.168.1.127:8080/v1/AUTH_0bb450946b3b4f0aa487cf42d54abe77?limit=3

响应如下,可见只列出了前三个container:

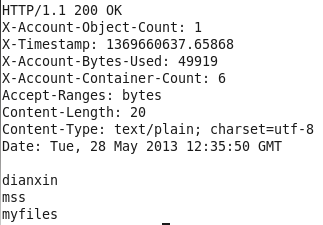

现在我想要列出后面的三个container,应该怎么做呢?就要用到marker,如下命令:

curl -i -X GET -H

‘X-Auth-Token:4b7ef9e0c24e44c689ff37a15a7a6493‘

http://192.168.1.127:8080/v1/AUTH_0bb450946b3b4f0aa487cf42d54abe77?marker=myfiles\limit=3

意思就是列出myfiles这个container之后的3个container。(也可是?marker=myfiles\&limit=3)

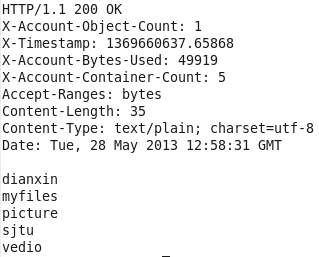

响应如下,可见列出的就是后三个container:

通过使用marker和limit,就可以控制列出哪些container。

4)格式化输出

Json格式输出:

curl -i -X GET -H

‘X-Auth-Token:4b7ef9e0c24e44c689ff37a15a7a6493‘

http://192.168.1.127:8080/v1/AUTH_0bb450946b3b4f0aa487cf42d54abe77?format=json

响应:

Xml格式输出:

curl -i -X GET -H

‘X-Auth-Token:4b7ef9e0c24e44c689ff37a15a7a6493‘

http://192.168.1.127:8080/v1/AUTH_0bb450946b3b4f0aa487cf42d54abe77?format=xml

响应:

5)查看container的metadata

查看myfiles这个container的metadata

curl -i -X HEAD -H ‘X-Auth-Token:4b7ef9e0c24e44c689ff37a15a7a6493‘ http://192.168.1.127:8080/v1/AUTH_0bb450946b3b4f0aa487cf42d54abe77/myfiles

响应:

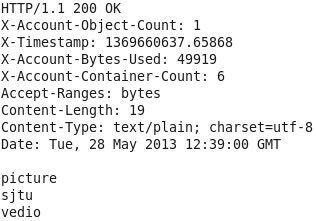

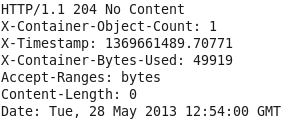

6)删除container

删除mss这个container

curl -i -X DELETE -H ‘X-Auth-Token:4b7ef9e0c24e44c689ff37a15a7a6493‘ http://192.168.1.127:8080/v1/AUTH_0bb450946b3b4f0aa487cf42d54abe77/mss

响应:

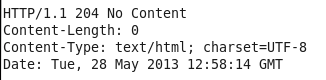

List剩余的container:

(以下内容为更换过系统部署后的示例,所以token、节点IP和account不同)

2.4 object操作

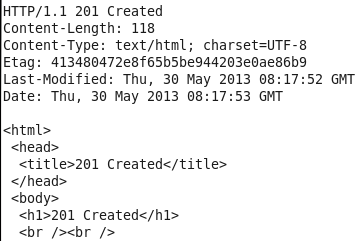

1)创建object

上传一个object到myfiles

curl -k -i -X PUT -T “install.log” -H ‘X-Auth-Token:2235c348d91445f09708af80150d58f2‘ http://192.168.1.124:8080/v1/AUTH_f0cb916780504478b03da925451422d5/myfiles/install.log

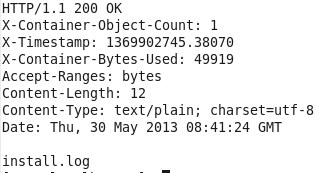

响应:

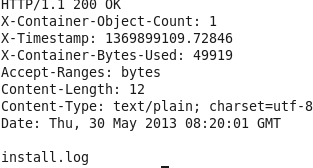

列出刚上传的object

curl -k -i -X GET -H

‘X-Auth-Token:2235c348d91445f09708af80150d58f2‘

http://192.168.1.124:8080/v1/AUTH_f0cb916780504478b03da925451422d5/myfiles

响应:

2)object也可以使用limit和marker来自定义要列出的object,用法和container相同

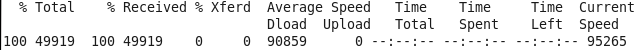

3)下载一个object

下载刚上传的myfiles/install.log,注意不要使用-i参数

curl -k -X GET -H

‘X-Auth-Token:2235c348d91445f09708af80150d58f2‘

http://192.168.1.124:8080/v1/AUTH_f0cb916780504478b03da925451422d5/myfiles/install.log> install.log.backup

响应:

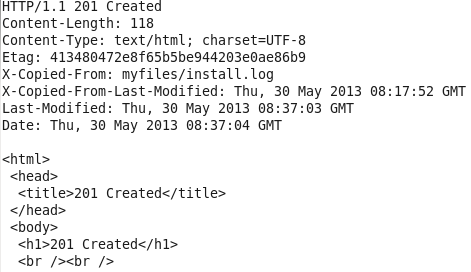

4)object拷贝

拷贝myfiles/install.log到dianxin

curl -k -i -X PUT \

-H ‘X-Auth-Token:2235c348d91445f09708af80150d58f2‘ \

-H ‘X-Copy-From: /myfiles/install.log‘ -H ‘Content-Length:0‘http://192.168.1.124:8080/v1/AUTH_f0cb916780504478b03da925451422d5/dianxin/install.log

响应:

查看是否拷贝成功

curl -k -i -X GET -H

‘X-Auth-Token:2235c348d91445f09708af80150d58f2‘

http://192.168.1.124:8080/v1/AUTH_f0cb916780504478b03da925451422d5/dianxin/

响应:

5)删除object

删除上一步拷贝的那个文件

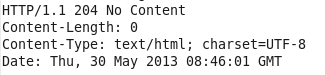

curl -k -i -X DELETE -H ‘X-Auth-Token:2235c348d91445f09708af80150d58f2‘ http://192.168.1.124:8080/v1/AUTH_f0cb916780504478b03da925451422d5/dianxin/install.log

响应:

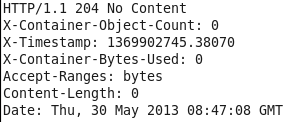

查看是否删除成功

curl -k -i -X GET -H

‘X-Auth-Token:2235c348d91445f09708af80150d58f2‘

http://192.168.1.124:8080/v1/AUTH_f0cb916780504478b03da925451422d5/dianxin/

响应:

6)objectmetadata操作

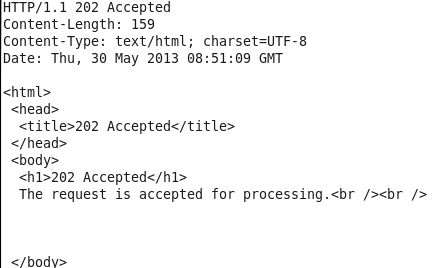

设置对象的元数据:

curl -k -i -X POST \

-H ‘X-Auth-Token:2235c348d91445f09708af80150d58f2‘ \

-H ‘X-Object-Meta-Breed: installinfo‘http://192.168.1.124:8080/v1/AUTH_f0cb916780504478b03da925451422d5/myfiles/install.log

响应:

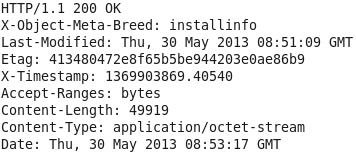

读取对象元数据

curl -k -i -X HEAD -H

‘X-Auth-Token:2235c348d91445f09708af80150d58f2‘

http://192.168.1.124:8080/v1/AUTH_f0cb916780504478b03da925451422d5/myfiles/install.log

响应:

附件:curl命令集

-a/–append 上传文件时,附加到目标文件

-A/–user-agent <string> 设置用户代理发送给服务器

– anyauth 可以使用“任何”身份验证方法

-b/–cookie <name=string/file> cookie字符串或文件读取位置

– basic 使用HTTP基本验证

-B/–use-ascii 使用ASCII /文本传输

-c/–cookie-jar <file> 操作结束后把cookie写入到这个文件中

-C/–continue-at <offset> 断点续转

-d/–data <data> HTTP POST方式传送数据

–data-ascii <data> 以ascii的方式post数据

–data-binary <data> 以二进制的方式post数据

–negotiate 使用HTTP身份验证

–digest 使用数字身份验证

–disable-eprt 禁止使用EPRT或LPRT

–disable-epsv 禁止使用EPSV

-D/–dump-header <file> 把header信息写入到该文件中

–egd-file <file> 为随机数据(SSL)设置EGD socket路径

–tcp-nodelay 使用TCP_NODELAY选项

-e/–referer 来源网址

-E/–cert <cert[:passwd]> 客户端证书文件和密码 (SSL)

–cert-type <type> 证书文件类型 (DER/PEM/ENG) (SSL)

–key <key> 私钥文件名 (SSL)

–key-type <type> 私钥文件类型 (DER/PEM/ENG) (SSL)

–pass <pass> 私钥密码 (SSL)

–engine <eng> 加密引擎使用 (SSL). “–engine list” for list

–cacert <file> CA证书 (SSL)

–capath <directory> CA目录 (made using c_rehash) to verify peer against (SSL)

–ciphers <list> SSL密码

–compressed 要求返回是压缩的形势 (using deflate or gzip)

–connect-timeout <seconds> 设置最大请求时间

–create-dirs 建立本地目录的目录层次结构

–crlf 上传是把LF转变成CRLF

-f/–fail 连接失败时不显示http错误

–ftp-create-dirs 如果远程目录不存在,创建远程目录

–ftp-method [multicwd/nocwd/singlecwd] 控制CWD的使用

–ftp-pasv 使用 PASV/EPSV 代替端口

–ftp-skip-pasv-ip 使用PASV的时候,忽略该IP地址

–ftp-ssl 尝试用 SSL/TLS 来进行ftp数据传输

–ftp-ssl-reqd 要求用 SSL/TLS 来进行ftp数据传输

-F/–form <name=content> 模拟http表单提交数据

-form-string <name=string> 模拟http表单提交数据

-g/–globoff 禁用网址序列和范围使用{}和[]

-G/–get 以get的方式来发送数据

-h/–help 帮助

-H/–header <line>自定义头信息传递给服务器

–ignore-content-length 忽略的HTTP头信息的长度

-i/–include 输出时包括protocol头信息

-I/–head 只显示文档信息

从文件中读取-j/–junk-session-cookies忽略会话Cookie

– 界面<interface>指定网络接口/地址使用

– krb4 <级别>启用与指定的安全级别krb4

-j/–junk-session-cookies 读取文件进忽略session cookie

–interface <interface> 使用指定网络接口/地址

–krb4 <level> 使用指定安全级别的krb4

-k/–insecure 允许不使用证书到SSL站点

-K/–config 指定的配置文件读取

-l/–list-only 列出ftp目录下的文件名称

–limit-rate <rate> 设置传输速度

–local-port<NUM> 强制使用本地端口号

-m/–max-time <seconds> 设置最大传输时间

–max-redirs <num> 设置最大读取的目录数

–max-filesize <bytes> 设置最大下载的文件总量

-M/–manual 显示全手动

-n/–netrc 从netrc文件中读取用户名和密码

–netrc-optional 使用 .netrc 或者 URL来覆盖-n

–ntlm 使用 HTTP NTLM 身份验证

-N/–no-buffer 禁用缓冲输出

-o/–output 把输出写到该文件中

-O/–remote-name 把输出写到该文件中,保留远程文件的文件名

-p/–proxytunnel 使用HTTP代理

–proxy-anyauth 选择任一代理身份验证方法

–proxy-basic 在代理上使用基本身份验证

–proxy-digest 在代理上使用数字身份验证

–proxy-ntlm 在代理上使用ntlm身份验证

-P/–ftp-port <address> 使用端口地址,而不是使用PASV

-Q/–quote <cmd>文件传输前,发送命令到服务器

-r/–range <range>检索来自HTTP/1.1或FTP服务器字节范围

–range-file 读取(SSL)的随机文件

-R/–remote-time 在本地生成文件时,保留远程文件时间

–retry <num> 传输出现问题时,重试的次数

–retry-delay <seconds> 传输出现问题时,设置重试间隔时间

–retry-max-time <seconds> 传输出现问题时,设置最大重试时间

-s/–silent静音模式。不输出任何东西

-S/–show-error 显示错误

–socks4 <host[:port]> 用socks4代理给定主机和端口

–socks5 <host[:port]> 用socks5代理给定主机和端口

–stderr <file>

-t/–telnet-option <OPT=val> Telnet选项设置

–trace <file> 对指定文件进行debug

–trace-ascii <file> Like –跟踪但没有hex输出

–trace-time 跟踪/详细输出时,添加时间戳

-T/–upload-file <file> 上传文件

–url <URL> Spet URL to work with

-u/–user <user[:password]>设置服务器的用户和密码

-U/–proxy-user <user[:password]>设置代理用户名和密码

-v/–verbose

-V/–version 显示版本信息

-w/–write-out [format]什么输出完成后

-x/–proxy <host[:port]>在给定的端口上使用HTTP代理

-X/–request <command>指定什么命令

-y/–speed-time 放弃限速所要的时间。默认为30

-Y/–speed-limit 停止传输速度的限制,速度时间‘秒

-z/–time-cond 传送时间设置

-0/–http1.0 使用HTTP 1.0

-1/–tlsv1 使用TLSv1(SSL)

-2/–sslv2 使用SSLv2的(SSL)

-3/–sslv3 使用的SSLv3(SSL)

–3p-quote like -Q for the source URL for 3rd party transfer

–3p-url 使用url,进行第三方传送

–3p-user 使用用户名和密码,进行第三方传送

-4/–ipv4 使用IP4

-6/–ipv6 使用IP6

-#/–progress-bar 用进度条显示当前的传送状态